git

架构

java-rabbitmq

自定义watermark

grafana

协变,回避虚函数,特殊虚函数

vue3生命周期

游戏程序

符号表导出

codeblock

elf

内存管理

unlock

API接口开发系列

Silicon Labs

C51

AndroidMainfest

爬虫代理

方法

png静态图片旋转

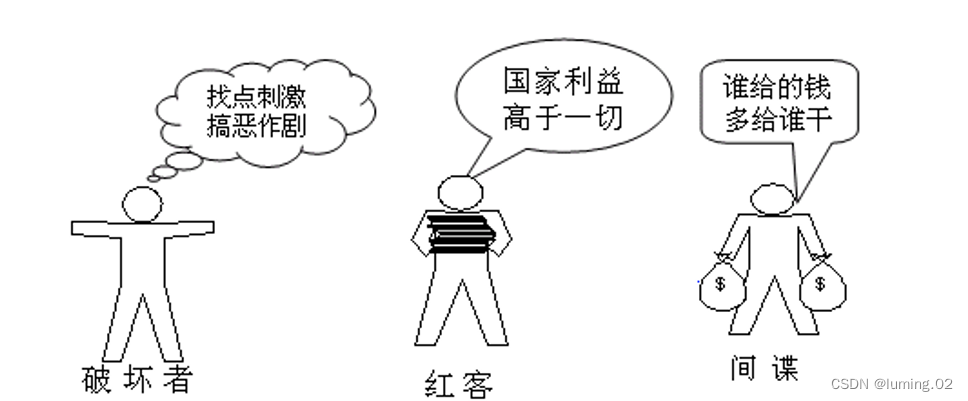

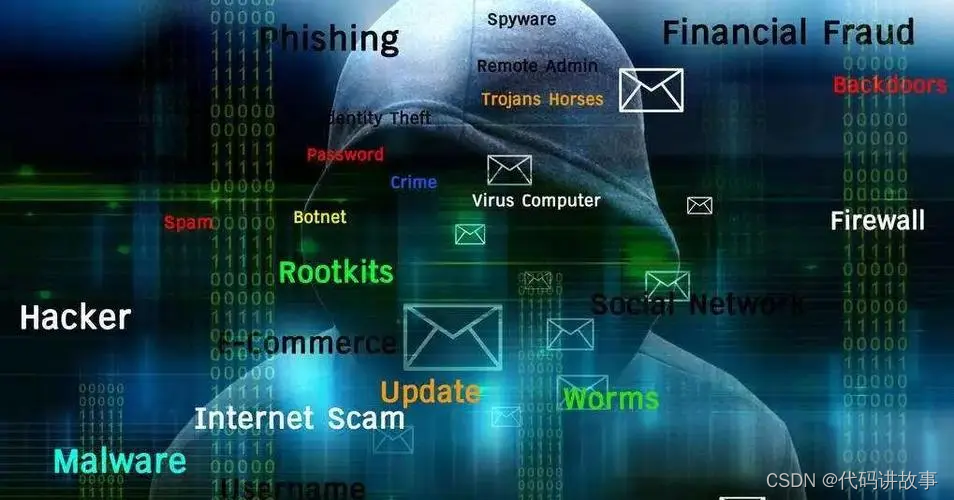

黑客

2024/4/12 4:38:56如何使用BackTrack中的社会工程工具包(SET)来钓鱼

许多新手黑客专注于黑客攻击的技术方面,未能充分关注社交工程。 事实上,我认为只有在社会工程攻击失败时才应该尝试使用技术攻击。 如果有人会简单地将密码交给你,为什么要花费数小时或数天试图破解密码呢? 社交工程是让人们通常通…

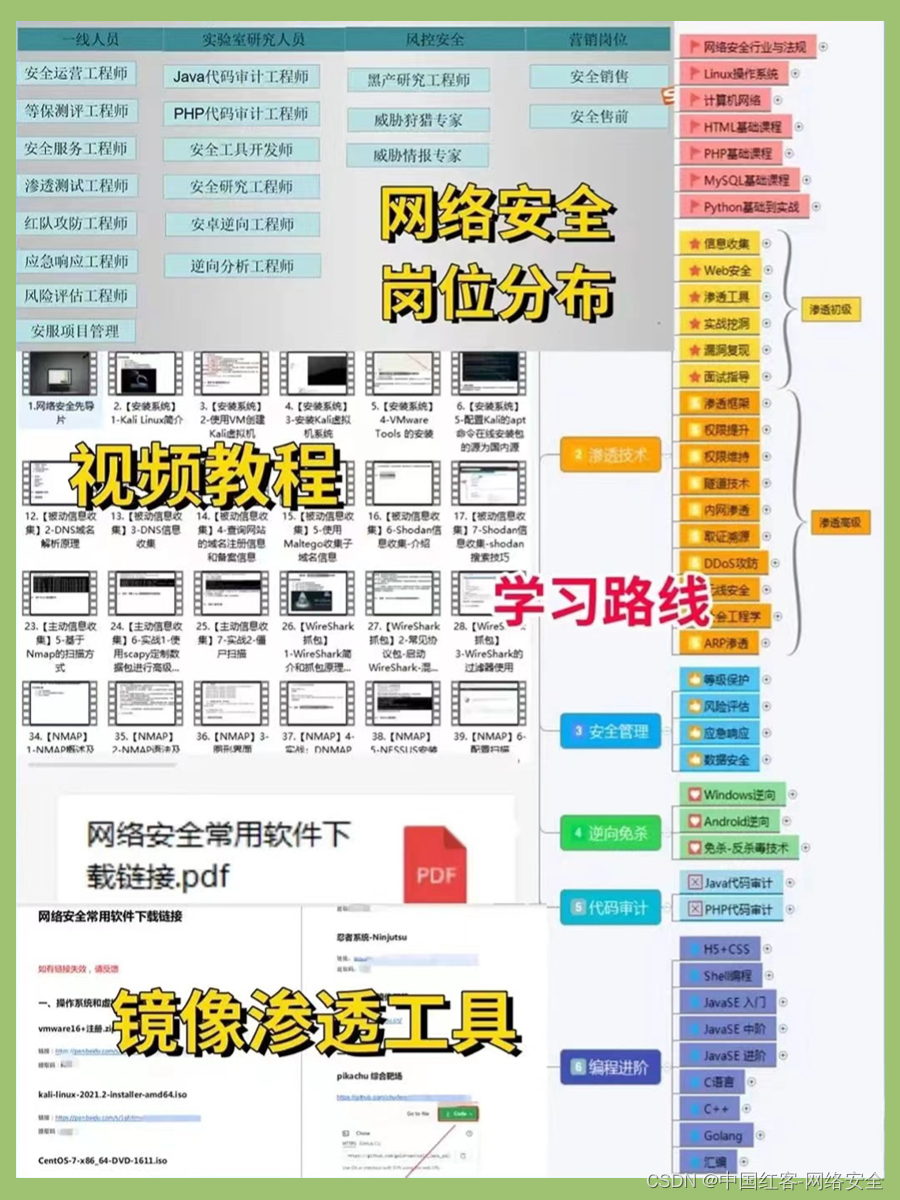

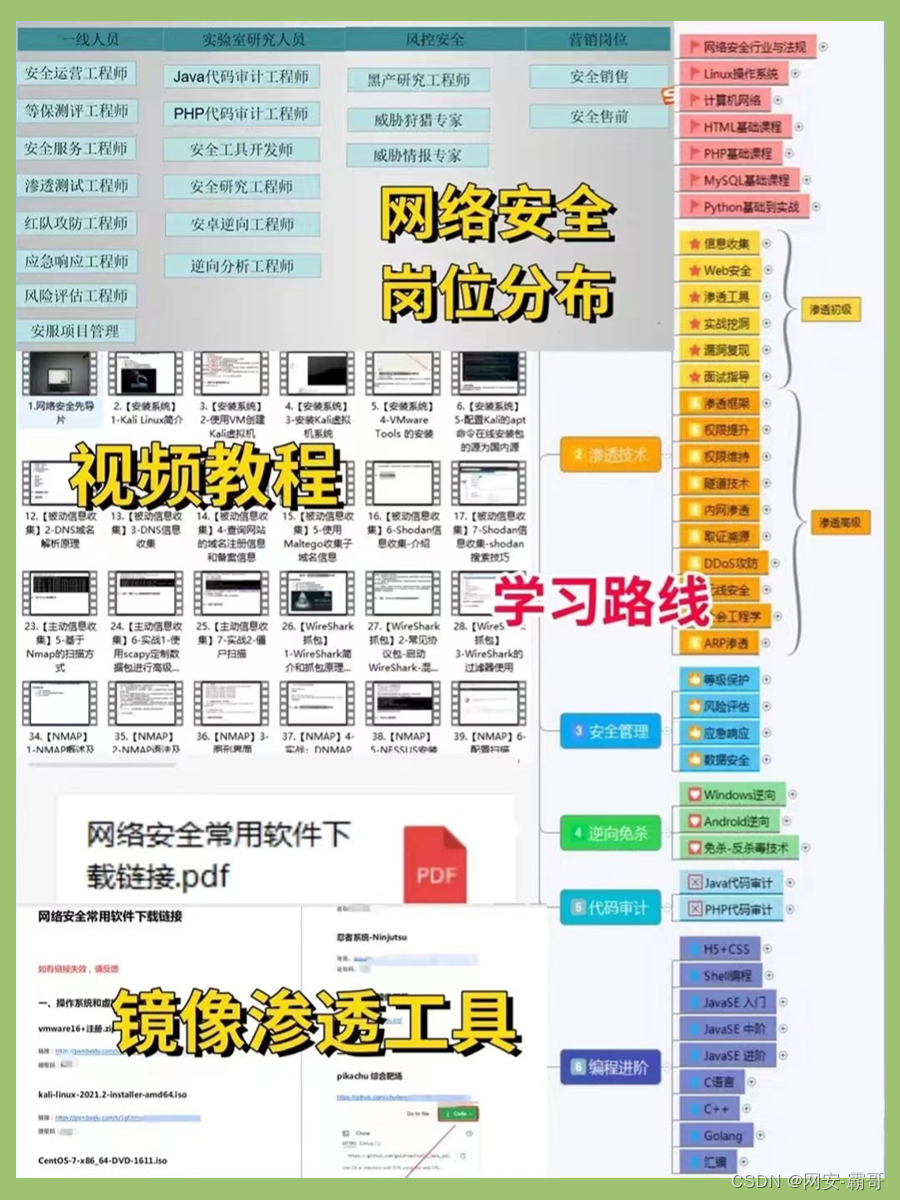

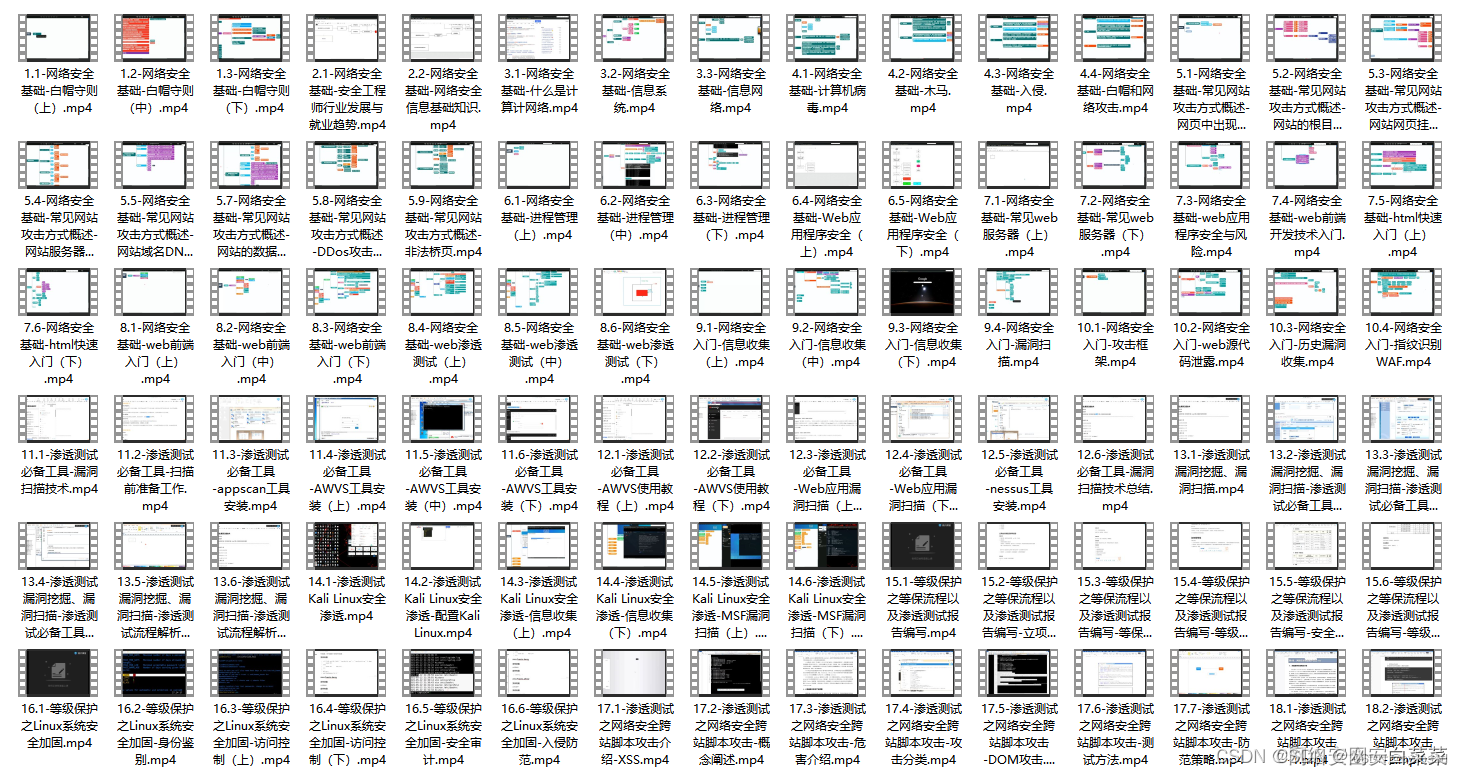

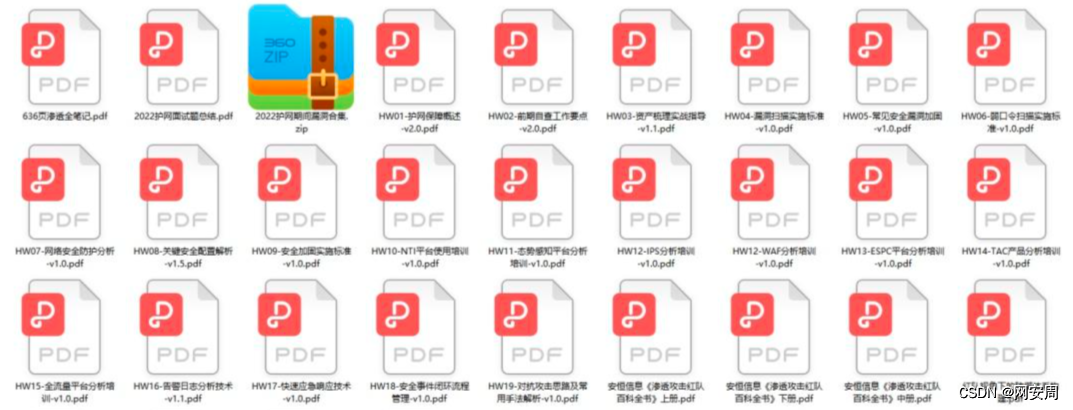

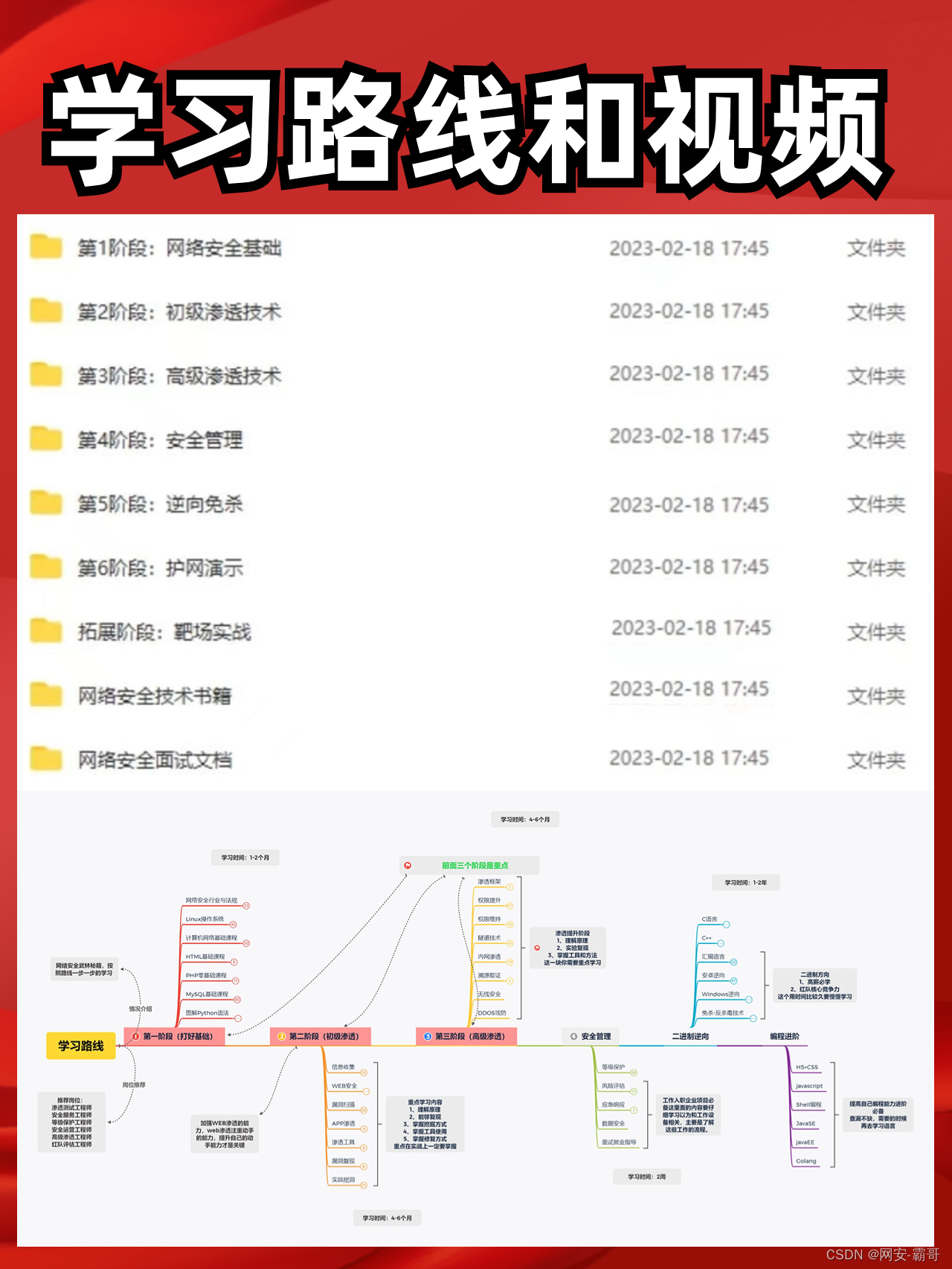

网络安全——黑客自学(笔记)

想自学网络安全(黑客技术)首先你得了解什么是网络安全!什么是黑客!!!

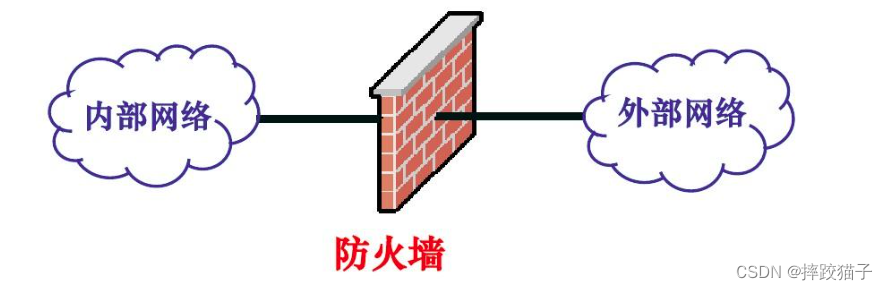

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队…

网络安全就业形势怎么样?

泻药,以下都是我本人的肺腑之言,是答主深耕职场多年,转战数家公司总结周围朋友的从业经验才总结出来的行业真相,真心希望帮助到还没有步入职场的大家,尤其是24届的应届毕业生,多掌握些就业信息就能少走一些…

成为一个黑客要多久?

一个暑假能成为黑客吗?资深白帽黑客告诉你答案,如果你想的是能到阿里五角大楼内网四处溜达,但是不可能的,但是成为一个初级黑客还是绰绰有余,你只需要掌握好渗透测试、外攻防、数据库等基本内容,搞懂外部安…

前端已死,能转行干什么?

我前几天招人,前后端各招一个人。 后端一天大概60多个投简历的。 前端岗位发出去,我吃了个饭,1小时回来 收到300多份简历…… 是一位HR回复的前端卷到什么程度的回答!

下面我们来看两组官方纰漏的数据:

2023届全国高…

【自学笔记】网络安全——黑客技术

想自学网络安全(黑客技术)首先你得了解什么是网络安全!什么是黑客!!!

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队…

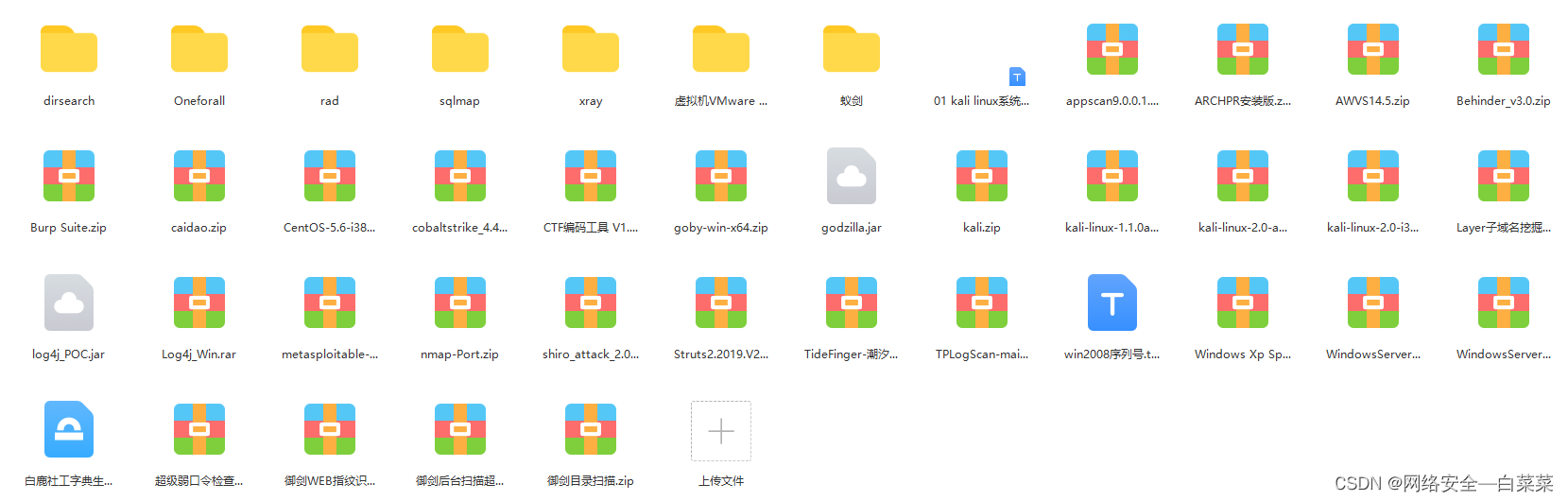

安全工程师必读 ——《安全技术工具扫盲》

安全技术

SAST - 静态应用安全测试(白盒检测)DAST - 动态应用安全测试(黑盒检测)IAST - 交互式应用安全测试(灰盒检测)RASP - 运行时应用自我保护Dependency Scanning(依赖项安全扫描ÿ…

《黑客与画家》摘抄 三

1、永远质疑 2、人类越来越少,软件开发的效率将指数式增长。 3、如果你是一个黑客,并且梦想自己创业,可能会有俩件事情令你望而却步,不敢真正开始采取行动。一件是你不懂得管理企业,另一件是你害怕竞争。可实际上&…

网络中黑客攻击使用手段Top25漏洞常见参数,8个WAF绕过,一些用于查找敏感文件的语法

Top25漏洞常见参数,8个WAF绕过,一些用于查找敏感文件的语法,主要包括:执行URL重定向、SQL注入、LFI本地文件包含、SSRF服务端请求伪造、XSS跨站脚本攻击等等。 Top25漏洞常见参数

包含以下漏洞的常见参数:

XSS跨站脚本攻击 SSRF服务端请求伪造 LFI本地文件包含 SQL注入 …

【网络安全】网络防护之旅 - Java安全机制探秘与数字证书引爆网络防线

🌈个人主页:Sarapines Programmer🔥 系列专栏:《网络安全之道 | 数字征程》⏰墨香寄清辞:千里传信如电光,密码奥妙似仙方。 挑战黑暗剑拔弩张,网络战场誓守长。 目录 😈1. 初识网络安…

最小年龄仅5岁!盘点全球最“天才”少年黑客 TOP 10

你还能想起自己8岁的时候,每天都在玩什么吗?可能是在楼下和小朋友一起捉迷藏?在家追一本连载的漫画书?又或者在电脑上玩种菜偷菜的小游戏?

当同龄人还在沉迷于这些比较“基础”的小游戏时,有这样一批和互联…

16.WEB渗透测试--Kali Linux(四)

免责声明:内容仅供学习参考,请合法利用知识,禁止进行违法犯罪活动!

内容参考于: 易锦网校会员专享课

上一个内容:15.WEB渗透测试--Kali Linux(三)-CSDN博客

1.crunch简介与使用 C…

轻松教会你搭建Vulhub靶场环境

在Ubantu系统上搭建靶场环境

一、ubantu系统准备 1.更新安装列表 sudo apt-get update 2.安装docker.io sudo apt install docker.io 查看是否安装成功 docker -v 3.安装pip 检查pip是否安装 pip -V 安装pip apt install python3-pip 或者 apt install pip 再次检查pip是否成…

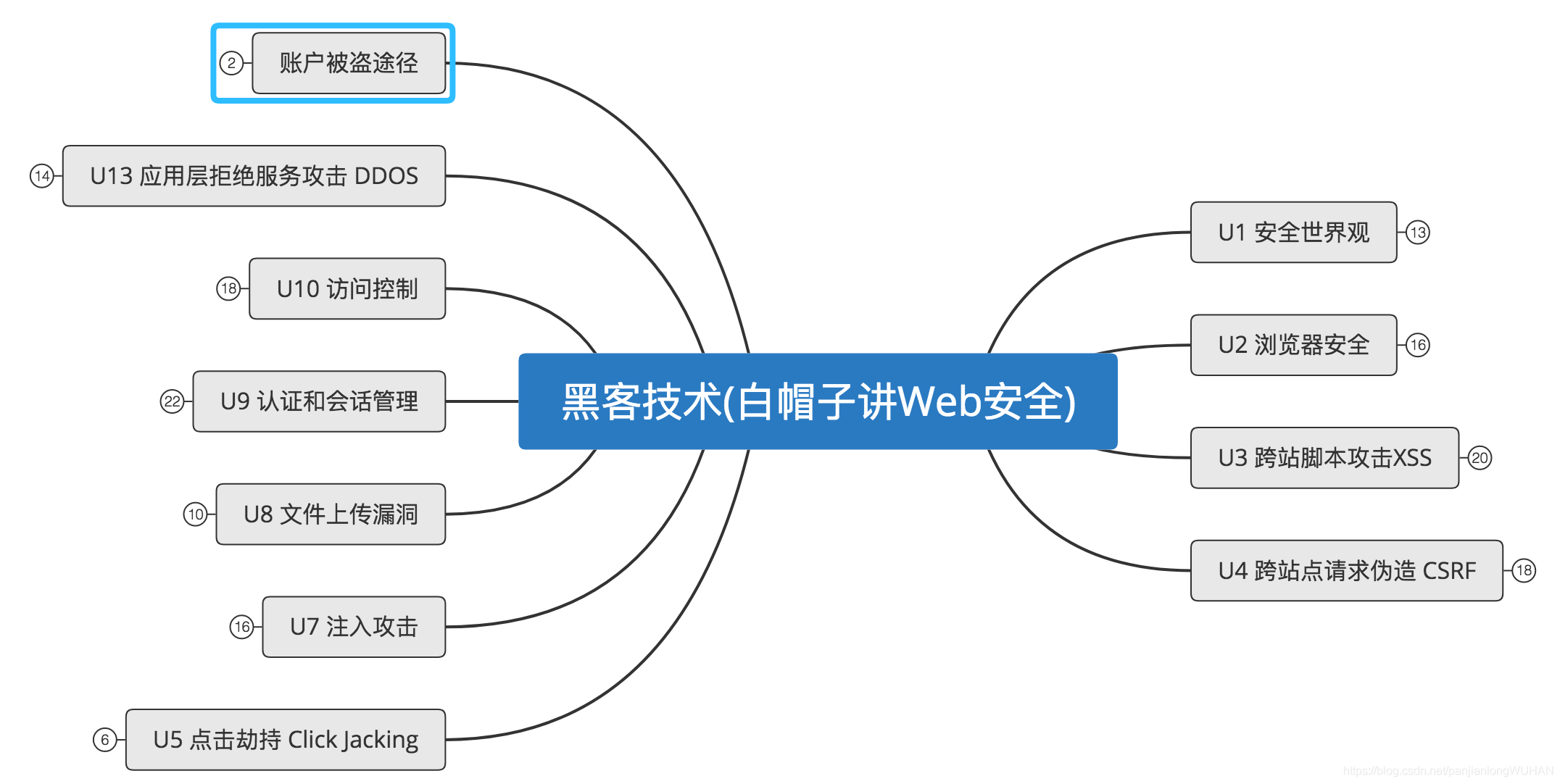

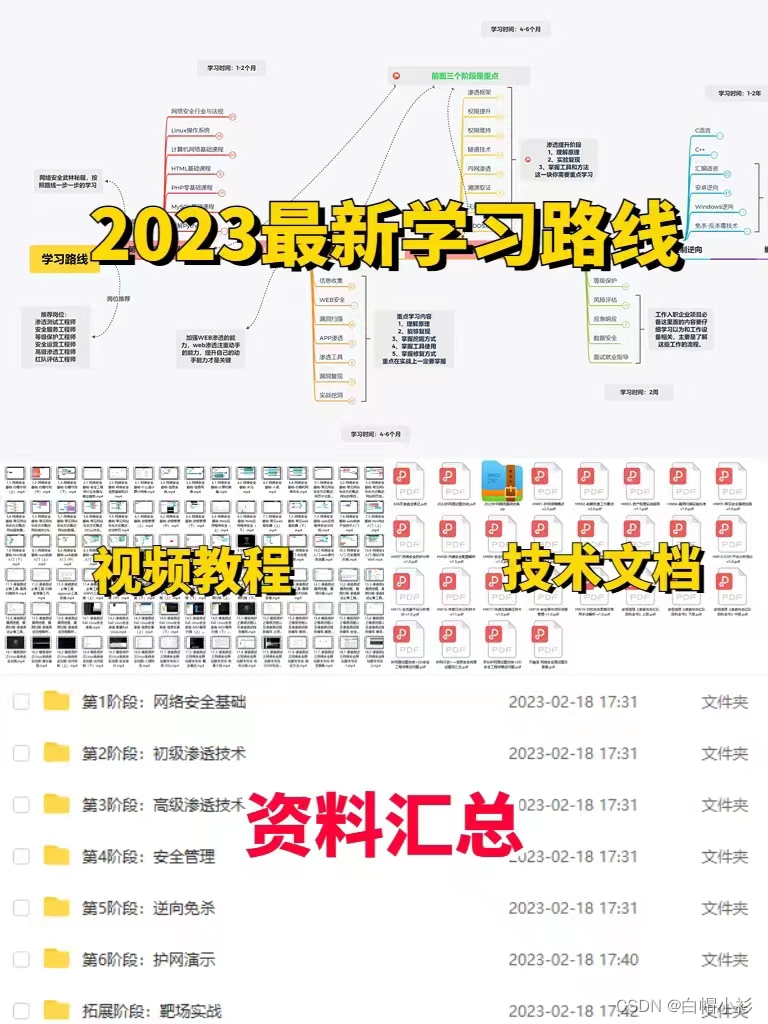

黑客技术思维导图总结

自己学习总结了一些思维导图(持续更新中),后面附有GitHub链接 ,分享给大家。https://github.com/panjianlong13/MindMapSummary (本文为图书笔记)

十大著名的网络黑客事件

十大著名的网络黑客事件 成也网络,败也网络,但也无需刻意去害怕,不能因噎废食,积极的学习一些网络安全知识,对于网络已经很依赖的你是非常有裨益的。十、“CIH病毒”事件 CIH病毒是一位名叫陈盈豪的台湾大学生所编写的…

为啥网络安全那么缺人,但很多人却找不到工作?

文章目录 一、学校的偏向于学术二、学的东西太基础三、不上班行不行 为什么网络安全的人才缺口那么大,但是大学毕业能找到网安工作的人却很少,就连招聘都没有其他岗位多?

明明央视都说了网络安全的人才缺口还有300多万,现在找不到…

为什么说网络安全是IT行业最后的红利?是风口行业?

前言

“没有网络安全就没有国家安全”。当前,网络安全已被提升到国家战略的高度,成为影响国家安全、社会稳定至关重要的因素之一。

网络安全行业特点

1、就业薪资非常高,涨薪快 2021年猎聘网发布网络安全行业就业薪资行业最高人均33.77万…

黑客入门最值得学习的例子:访问控制漏洞、SQL注入、SQL注入靶场、各种高级的代理工具、不同平台操作系统程序的交叉编译

黑客入门最值得学习的例子:访问控制漏洞、SQL注入、SQL注入靶场、各种高级的代理工具、不同平台操作系统程序的交叉编译。

访问控制漏洞 访问控制定义:访问控制(或授权)是应用对谁(或什么)可以执行尝试的操作或访问他们请求的资源的约束。在Web应用程序的上下文中,访问…

如何自学(黑客)网络安全

前言:

想自学网络安全(黑客技术)首先你得了解什么是网络安全!什么是黑客!

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“…

有没有好用的扫描爆破工具?来看这里

工具介绍

goon集合了fscan和kscan等优秀工具功能的扫描爆破工具。功能包含:ip探活、port扫描、web指纹扫描、title扫描、压缩文件扫描、fofa获取、ms17010、mssql、mysql、postgres、redis、ssh、smb、rdp、telnet、tomcat等爆破以及如netbios探测等功能。

参数说…

为什么我说自学黑客(网络安全),一般人还是算了吧!

一、自学网络安全学习的误区和陷阱

1.不要试图先成为一名程序员(以编程为基础的学习)再开始学习

我在之前的回答中,我都一再强调不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,而…

揭开黑客的神秘面纱:黑客文化、技术手段与防御策略

目录 1. 引言1.1 黑客的定义与起源1.2 黑客文化的形成与传承 2. 黑客的分类与目标2.1 道德黑客与恶意黑客2.2 黑客攻击的目标与动机解析 3. 黑客的技术手段3.1 网络入侵与渗透测试3.2 社会工程学与钓鱼攻击3.3 恶意软件与病毒传播3.4 数据泄露与身份盗窃 4. 防御黑客攻击的策略…

能用一台电脑打败世界的男人

阿基米德可以用一根杠杆翘起整个地球,用的是杠杆原理;

米特尼克能够用一台电脑击败整个世界,用的是黑客技术。

是的,这就是我今天要说的主人公:凯文米特尼克。 他出生在洛杉矶一个中下层的家庭,小时候因为…

笔试、面试总结(网络安全与渗透测试)

什么是同源策略?

为了防止不同域在用户浏览器中彼此干扰,浏览器对从不同来源(域)收到的内容进行隔离。浏览器不允许任何旧有脚本访问一个站点的 cookie,否则 ,会话容易被劫持。只有发布 cookie 的站点能够…

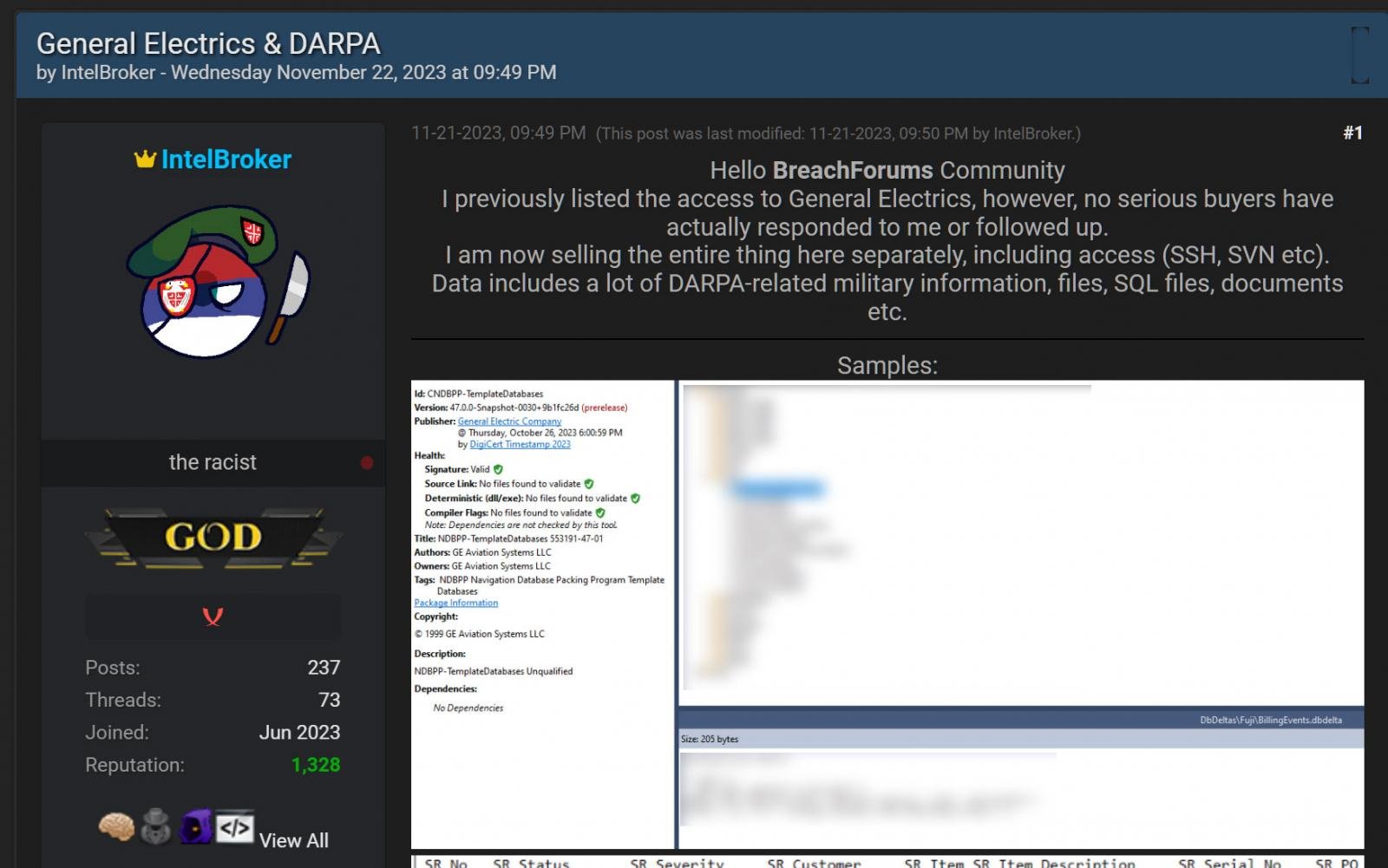

通用电气调查网络攻击和数据盗窃指控

通用电气正在调查有关威胁行为者在网络攻击中破坏了公司开发环境并泄露据称被盗数据的指控。

通用电气 (GE) 是一家美国跨国公司,业务涉及电力、可再生能源和航空航天行业。

本月早些时候,一个名为 IntelBroker 的威胁行为者试图在黑客论坛上以 500 美…

发现隐藏的 Web 应用程序漏洞

随着 Web 2.0 的扩展,近年来社交媒体平台、电子商务网站和电子邮件客户端充斥着互联网空间,Web 应用程序已变得无处不在。

国际知名网络安全专家、东方联盟创始人郭盛华透露:‘应用程序消耗和存储更加敏感和全面的数据,它们成为对…

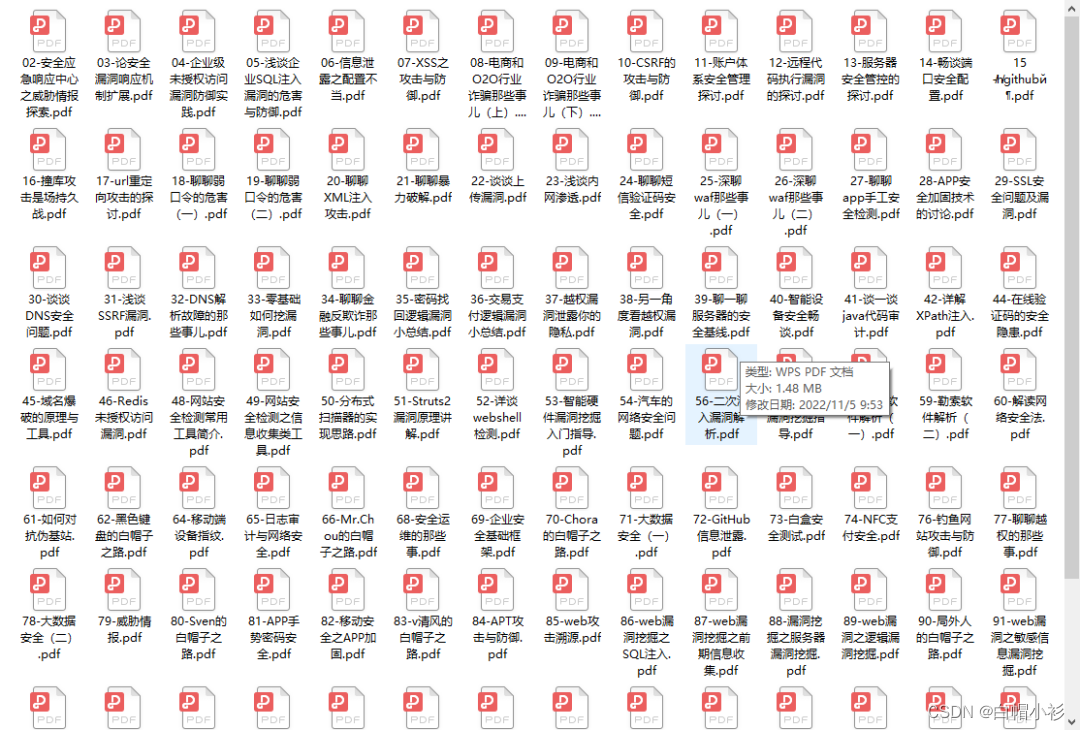

零基础入门网络安全必看的5本书籍(附PDF)

书中自有黄金屋,书中自有颜如玉。很多人学习一门技术都会看大量的书籍,经常也有朋友询问:零基础刚入门,应该看哪些书?应该怎么学?等等问题。今天就整理了5本零基础入门网络安全必看书籍,希望能帮…

如何入门学习黑客技术?如何选择编程语言?如何选择适合黑客的操作系统?

‘ 一 ’

了解黑客技术的基础知识 学习黑客技术需要对网络安全和计算机系统有一定的了解。可以通过参加安全培训班、阅读专业书籍和学术论文、浏览网络安全博客和论坛等方式获取基础知识。涉及的内容包括网络协议、操作系统原理、计算机网络和编程等。 ‘ 二 ’

选择适合你的…

网络安全_黑客(自学)

想自学网络安全(黑客技术)首先你得了解什么是网络安全!什么是黑客!!!

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队…

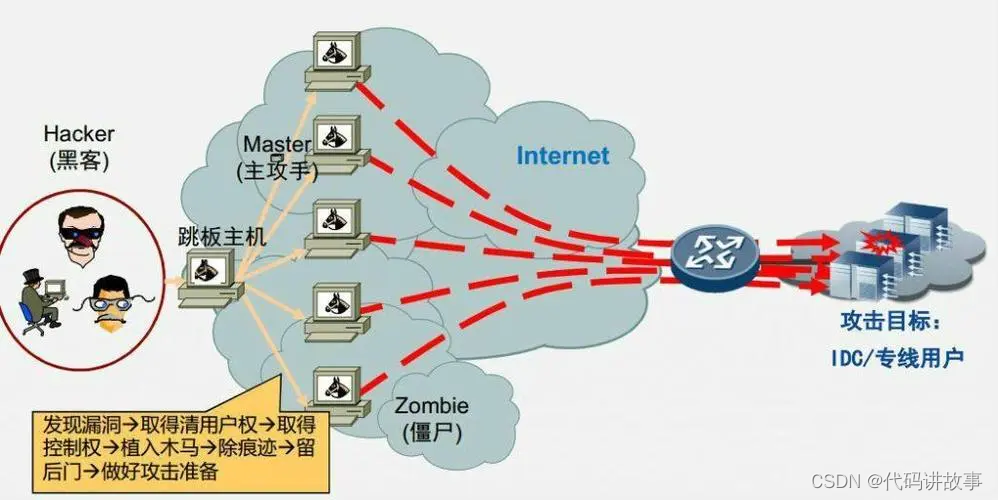

网络攻防中黑客是如何利用msfvenom生成木马的?如何生成多种跨平台语言的木马?如何实现木马隐藏和免杀?如何实现穿透反弹shell控制目标机器的?

网络攻防中黑客是如何利用msfvenom生成木马的?如何生成多种跨平台语言的木马?如何实现木马隐藏和免杀?如何实现穿透反弹shell控制目标机器的?

木马程序是一种客户机服务器程序,典型结构为客户端/服务器(Client/Server,C/S)模式,服务器端(被攻击的主机)程序在运行时…

郭盛华:警惕黑客通过 GitHub 存储库传播恶意软件

据观察,至少有一半来自与欺诈性网络安全公司相关的假研究人员的 GitHub 账户在代码托管服务上推送恶意存储库。

国际知名白帽黑客、东方联盟创始人郭盛华表示,“所有7个存储库在撰写本文时仍然可用,它们声称是针对 Discord、Google Chrome 和…

脑力洗脑背后的思想黑客

洗脑, 是我们每天都会发生的事情。 它不需要使用工具或超越时代的技术。 接下来让我们一起来了解一下洗脑的真正含义。

洗脑是指外界的影响,通常是一个人或一群人,系统地操纵另一个人或一群人。 这通常是通过学习和信息接收的方法来操纵人类思维来实现…

批量挖漏洞(从内网到外网、从白盒到黑盒)

**前言:**此次挖洞较为基础,分析得不足的地方望大佬指正。 内网挖洞: 建议像我这样入门不久的可以拿自己学校内网练练手先(得授权),再在在教育行业SRC等漏洞平台上挖掘漏洞,赢得认可,…

网络安全中的“三高一弱”和“两高一弱”是什么?

大家在一些网络安全检查中,可能经常会遇到“三高一弱”这个说法。那么,三高一弱指的是什么呢?

三高:高危漏洞、高危端口、高风险外连

一弱:弱口令

一共是4个网络安全风险,其中的“高危漏洞、高危端口、弱…

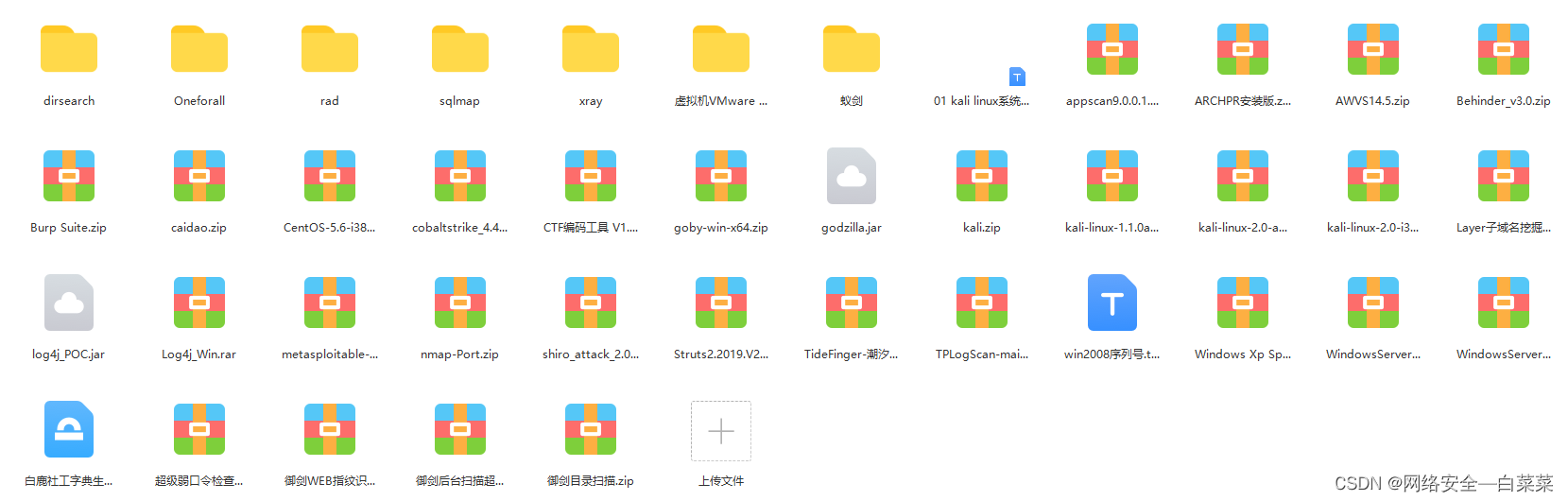

黑客最常用的10款黑客工具

以下所有这些工具都是捆绑在一起的Linux发行版,如Kali Linux或BackBox,所以我们一定会建议您安装一个合适的Linux黑客系统,使您的生活更轻松 - 尤其是因为这些黑客工具可以(自动)更新。

1、Nikto(网站漏洞…

Xshell7和Xftp7超详细下载教程(包括安装及连接服务器附安装包)

1.下载 1.官网地址: XSHELL - NetSarang Website 选择学校免费版下载 2.将XSHELL和XFTP全都下载下来 2.安装 安装过程就是选择默认选项,然后无脑下一步

3.连接服务器 1.打开Xshell7,然后新建会话 2.填写相关信息 出现Connection establi…

网络安全(黑客)——自学篇

什么是网络安全?

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。

无论网络、Web、移动、桌面、云等哪个领域,都有攻…

思科:iOS和iOSXe软件存在漏洞

思科警告说,有人试图利用iOS软件和iOSXe软件中的一个安全缺陷,这些缺陷可能会让一个经过认证的远程攻击者在受影响的系统上实现远程代码执行。

中严重程度的脆弱性被追踪为 CVE-2023-20109 ,并以6.6分得分。它会影响启用Gdoi或G-Ikev2协议的软件的所有版本。

国际知名白帽黑客…

最厉害的黑客,只要一句话——论新浪微博架构

事件描述

昨天中午,新浪微博出现宕机,运维人员的国庆小长假就这样提前结束了。微博客服发消息称:页面无法刷新、评论无法显示,客户端出现了大面积瘫痪。作为一名程序员,你可能并不关心又是某某某发生了什么事…

网络安全(黑客)自学剖析

想自学网络安全(黑客技术)首先你得了解什么是网络安全!什么是黑客!

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全…

自学黑客(网络安全),看完这篇,再去追你的黑客梦!

今天专题是替一些想入门网络安全,但还迷茫不知所措的同学解一解惑。想30天零基础入门网络安全,这些你一定要搞清楚。

一、学习网络安全容易造成的误区

1、把编程当作目的,忽略了它的工具职能

千万不要抱着“以编程为目的,再开始…

华为OD机试 - 查找众数及中位数(Java 2023 B卷 100分)

目录 专栏导读一、题目描述二、输入描述三、输出描述四、解题思路五、Java算法源码六、效果展示1、输入2、输出3、说明 华为OD机试 2023B卷题库疯狂收录中,刷题点这里 专栏导读

本专栏收录于《华为OD机试(JAVA)真题(A卷B卷&#…

黑客一般是如何入侵电脑的?

1.无论什么站,无论什么语言,我要渗透,第一件事就是扫目录,最好一下扫出个上传点,直接上传 shell ,诸位不要笑,有时候你花很久搞一个站,最后发现有个现成的上传点,而且很容…

渗透测试怎么入门?(超详细解读)

1. 什么是渗透测试 渗透测试就是模拟真实黑客的攻击手法对目标网站或主机进行全面的安全评估,与黑客攻击不一样的是,渗透测试的目的是尽可能多地发现安全漏洞,而真实黑客攻击只要发现一处入侵点即可以进入目标系统。

一名优秀的渗透测试工程…

21.WEB渗透测试-HTTP协议(下)

免责声明:内容仅供学习参考,请合法利用知识,禁止进行违法犯罪活动!

内容参考于: 易锦网校会员专享课

上一个内容:20.WEB渗透测试--HTTP协议(上)-CSDN博客

通过我们之前学习的抓包…

应急响应红蓝工程师白帽子取证Linux和windows入侵排查还原攻击痕迹,追溯攻击者,以及各种木马和病毒以及恶意脚本文件排查和清除

应急响应红蓝工程师白帽子取证Linux入侵排查还原攻击痕迹,追溯攻击者,以及各种木马和病毒以及恶意脚本文件排查和清除。 一般服务器被入侵的迹象,包括但不局限于:由内向外发送大量数据包(DDOS肉鸡)、服务器资源被耗尽(挖矿程序)、不正常的端口连接(反向shell等)、服务…

15.WEB渗透测试--Kali Linux(三)

免责声明:内容仅供学习参考,请合法利用知识,禁止进行违法犯罪活动!

内容参考于: 易锦网校会员专享课

上一个内容:14.WEB渗透测试--Kali Linux(二)-CSDN博客

Kali工具使用

3389远…

如何0基础自学黑客(网络安全)技术,万字长文教你如何学习黑客(网络安全)

一、自学网络安全学习的误区和陷阱

1.不要试图先成为一名程序员(以编程为基础的学习)再开始学习

我在之前的回答中,我都一再强调不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,而…

2023年8大黑客编程语言

以下是2023年最适合黑客攻击的8种编程语言的列表。

道德黑客被定义为合法进入各种网络的做法,目的是识别黑客可能利用的潜在弱点来访问网络。此类黑客攻击旨在在任何漏洞进入危险攻击者手中之前发现它们,然后及时修复它们以防止攻击。让我们进入文章&am…

自学网络安全(黑客)全网详细路线

前言

web渗透是网络安全大行业里入门板块,就像十年前的软件,前景非常被看好,薪资也很诱人。与软件测试和前端开发只需掌握一定的编程能力不同的是,渗透需要掌握的知识内容较多,花费的时间较长,渗透测试掌握…

网络空间安全专业未来的发展前景以及薪资待遇如何?

不管是考虑未来报读专业的准大学生,还是初入职场的实习生,亦或是想要跳槽转岗的职场人,当我们开始选择一份工作时,本质上都在考虑以下三个问题:

这份工作的收入水平如何;这份工作有没有发展前景࿱…

网络安全——黑客——自学

想自学网络安全(黑客技术)首先你得了解什么是网络安全!什么是黑客!!!

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队…

自学——网络安全——黑客技术

想自学网络安全(黑客技术)首先你得了解什么是网络安全!什么是黑客!!!

网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队…

网络安全怎么入行?有哪些误区需要避免?

目录

一、学习网络安全容易造成的误区

二、学习网络安全的基本准备与条件

三、网络安全学习路线

第一步:计算机基础

第二步:编程能力

第三步:安全初体验

第四步:分方向

怎么入门?

四、明确目标,定…

网络安全【黑客】面试题汇总

前言

一眨眼2023年已经过去一大半,不知道大家有没有找到心仪的工作。作为一个安全老鸟,工作这么多年,面试过很多人也出过很多面试题目,也在网上收集了各类关于渗透面试题目,里面有我对一些问题的见解,希望…

黑客(一):黑客守则

一.黑客的分类和行为 以我的理解,“黑客”大体上应该分为“正”、“邪”两类,正派客依靠自己掌握的知识帮助系统管理员找出系统中的漏洞并加以完善,而邪派黑客则是通各种黑客技能对系统进行攻击、入侵或者做其他一些有害于网络的事情…

黑客都是土豪吗?真实情况是什么?

黑客的利益链条真的这么大这么好么,连最外围的都可以靠信息不对称赚普通人大学毕业上班族想都不敢想的金钱数目,黑客们是不是基本都是土豪 网络技术可以称为黑客程度的技术是不是真的很吃香?如果大部分大学生的智力资源都用在学习网络技术,会不会出现僧…

计算机网友将饭卡余额改成100多万

你在学校干过最疯狂的事是什么?

一位学计算机的网友说,他改造过的水卡和饭卡都能无限使用,两年后在食堂刷卡,被食堂阿姨发现余额竟然还剩一百多万,虽然没有赔钱,但是被学校教务处处分了,怎么说…

今年这情况,还能不能选计算机了?

在知乎上看到一个有意思的问题,是劝退计算机的。 主要观点:

计算机从业人员众多加班,甚至需要99635岁危机秃头 综上所属,计算机不仅卷,而且还是一个高危职业呀,可别来干了。

关于卷 近两年确实能明显感觉…

程序员没有工作经验怎么办?能不能找到工作?

本人一般本科,软件专业。工作8年,目前任一家中型公司技术主管(履技术总监的工作,但不敢以总监自居)

没经验的同学找工作,面试官看的不是你已经积累了多少,而是看你的态度和学习能力,…

《黑客与画家》摘抄 二

1、唯一有效的外部考核就是时间。经过岁月的洗礼,优美的东西生存,发展的机会更大,丑陋的东西往往会被淘汰。 2、你把整个程序想清楚的时间点,应该是在编写代码的同时,而不是编写代码之前。 3、大公司只要做的不太烂&am…

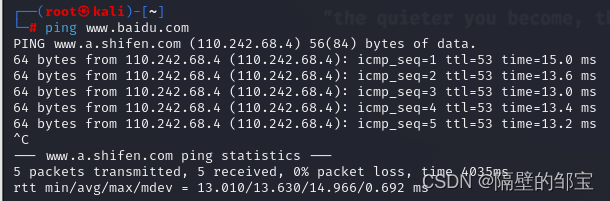

黑客必学的六条系统命令

每一名黑客都必须遵守黑客守则:黑客守则

一、ping命令 在Windows的控制窗口中(Windows 95/98/ME的command解释器、Windows NT/2000的cmd解释器),运行ping可以看到这个命令的说明,它是一个探测本地电脑和远程电脑之间信…

自学黑客(网络安全),一般人我还是劝你算了

一、自学网络安全学习的误区和陷阱

1.不要试图先成为一名程序员【以编程为基础的学习】再开始学习

我在之前的回答中,我都一再强调不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,而且实际向安全过渡后可…

网络攻防中黑客是如何使用hydra对端口进行爆破的?

网络攻防中黑客是如何使用hydra对端口进行爆破的? 网站的防护(sql,xss…)的安全保护也已经上升了一个等级,但是由于管理员的安全意识薄弱,网站弱口令漏洞依然猖獗,不信可以看补天的漏洞提交记录,弱口令依然是漏洞中的佼…

自学黑客?一般人我劝你还是算了吧

博主本人 18年就读于一所普通的本科学校,21年 6 月在三年经验的时候顺利通过校招实习面试进入大厂,现就职于某大厂安全联合实验室。 我为啥说自学黑客&网络安全,一般人我还是劝你算了吧。因为我就是那个不一般的人。 首先我谈下对黑客&am…

网络攻防中黑客常用技术跨站脚本技术:持久型(存储)XSS 技术详解,目标设置、模糊测试框架、模糊测试模板、挖掘富文本存储型 XSS

网络攻防中黑客常用技术跨站脚本技术:持久型(存储)XSS 技术详解,目标设置、模糊测试框架、模糊测试模板、挖掘富文本存储型 XSS。 持久型XSS(跨站脚本攻击)是一种常见的网络安全漏洞。它的特点是恶意注入的攻击代码会被存储到服务器端或者数据库中,从而导致持久性的攻击…

网络安全(黑客)——2024年最新版

一、自学网络安全学习的误区和陷阱

1.不要试图先以编程为基础的学习再开始学习

我在之前的回答中,我都一再强调不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,而且实际向安全过渡后可用到的关键知识并不…

如何自学入门网络安全/黑客?【建议收藏】

建议一:黑客七个等级

黑客,对很多人来说充满诱惑力。很多人可以发现这门领域如同任何一门领域,越深入越敬畏,知识如海洋,黑客也存在一些等级,参考知道创宇 CEO ic(世界顶级黑客团队 0x557 成员…

黑客如何在攻击中使用生成式人工智能以及我们能做些什么?

生成式人工智能 (AI) 最近备受关注。AI 驱动的聊天机器人 ChatGPT 和 VALL-E 等其他支持自然语言处理的系统已将生成 AI 带给了公众,并释放了它的好处和坏处。

关于生成式 AI 的核心担忧之一是它可用于升级恶意攻击并提出更复杂的网络攻击。

那么,黑客…

什么是webshell,它和XSS有什么不同

什么是webshell,它和XSS有什么不同 webshell简介与XSS的不同点XSS简介与webshell的区别 webshell常用的工具 webshell简介

Webshell 是一种用于对网站服务器进行远程控制的脚本程序。它通常是一个命令行界面的脚本,可以在服务器上执行各种操作ÿ…

自学黑客【网络安全】,一般人我劝你还是算了吧

一、自学网络安全学习的误区和陷阱

1.不要试图先成为一名程序员(以编程为基础的学习)再开始学习

我一直强调不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,而且实际向安全过渡后可用到的关键…

黑客攻击服务器之后如何清除痕迹?如何进行伪装和逃脱追踪?

黑客攻击服务器之后如何清除痕迹?如何进行伪装和逃脱追踪?附完整执行代码。

在攻击结束后,如何不留痕迹的清除日志和操作记录,以掩盖入侵踪迹,这其实是一个细致的技术活。你所做的每一个操作,都要被抹掉;你所上传的工具,都应该被安全地删掉。

黑客的一次攻击行为,主…

17.WEB渗透测试--Kali Linux(五)

免责声明:内容仅供学习参考,请合法利用知识,禁止进行违法犯罪活动!

内容参考于: 易锦网校会员专享课

上一个内容:16.WEB渗透测试--Kali Linux(四)-CSDN博客

1.ettercap简介与使用…

有没有普通人也能赚钱的副业?挖漏洞兼职!

如何开展副业?网络安全月入过万! 随着大数据和人工智能的兴起。各行业对信息安全和网络安全服务的需求量呈指数级的暴增。 这不最近,一个做运维的朋友在学网络安全。他告诉我,他靠挖漏洞赚钱上个月月入过万了,好香啊…

Dreamweaver2019安装教程从零基础入门到精通(非常详细附安装包)看完这一篇就够了

软件介绍

Dreamweaver简称“DW”,是一款专业的网页设计软件,集网页制作和网站管理于一身的即时检索的网页代码编辑器,利用对 HTML、CSS、JavaScript 等内容的支持,设计人员和开发人员可以在几乎任何地方快速制作并发布网页。借助…

网络攻防中nginx安全配置,让木马上传后不能执行、让木马执行后看不到非网站目录文件、命令执行后权限不能过高

网络攻防中nginx安全配置,让木马上传后不能执行、让木马执行后看不到非网站目录文件、命令执行后权限不能过高。 0x01 Nginx介绍

nginx本身不能处理PHP,它只是个web服务器,当接收到请求后,如果是php请求,则发给php解释器处理,并把结果返回给客户端。nginx一般是把请求发…

要坐牢的黑客技术,为什么还有人学?

让无数人牢底坐穿的黑客技术,为什么还有很多人前仆后继地想学习? 黑客技术说白了就是网络攻击和防守技术,本身是没什么问题的。

只是很多人学会技术之后喜欢剑走偏锋,比如说做外挂脚本盈利,比如说渗透进一些网站后台拿…

零基础自学网络安全,就是这样简单!

建议一:黑客七个等级

黑客,对很多人来说充满诱惑力。很多人可以发现这门领域如同任何一门领域,越深入越敬畏,知识如海洋,黑客也存在一些等级,参考知道创宇 CEO ic(世界顶级黑客团队 0x557 成员…

5.WEB渗透测试-前置基础知识-常用的dos命令

内容参考于: 易锦网校会员专享课

上一篇内容:4.WEB渗透测试-前置基础知识-快速搭建渗透环境(下)-CSDN博客

常用的100个CMD指令 1.gpedit.msc—–组策略 2. sndrec32——-录音机 3. Nslookup——-IP地址侦测器 ,是一个…

大龄、零基础,想转行做网络安全。怎样比较可行?一般人我还是劝你算了吧

昨晚上真的给我气孕了。 对于一直以来对网络安全兴趣很大,想以此作为以后的职业方向的人群。

不用担心,你可以选择兼顾工作和学习,以步步为营的方式尝试转行到网络安全领域。

那么,网络安全到底要学些什么呢?

&…

漏洞攻击中怎么去做最全面覆盖的sql注入漏洞攻击?表信息是如何泄露的?预编译就一定安全?最受欢迎的十款SQL注入工具配置及使用

漏洞攻击中怎么去做最全面覆盖的sql注入漏洞攻击?表信息是如何泄露的?预编译就一定安全?最受欢迎的十款SQL注入工具配置及使用。 SQL注入是因为后台SQL语句拼接了用户的输入,而且Web应用程序对用户输入数据的合法性没有判断和过滤,前端传入后端的参数是攻击者可控的,攻击…

都2023年了,还有人在盲目自学黑客?

背景

经常逛CSDN和知乎,不理解的是,都2023年了,相关资源都这么多了,还有人不知道怎么学习网络安全。

本人从事网络安全工作5年,在几个大厂都工作过,安全服务、渗透测试工程师、售前、主机防御等职位都做过…

2024年最全的白帽黑客学习教程,从0到高手,建议收藏

新手如何通过自学黑客技术成为厉害的白帽黑客?

我目前虽然算不上顶尖的白帽大佬,但自己在补天挖漏洞也能搞个1万多块钱。 给大家分享一下我的学习方法,0基础也能上手学习,如果你能坚持学完,你也能成为厉害的白帽子! 文…

黑客泄露 3500 万条 LinkedIn 用户记录

被抓取的 LinkedIn 数据库分为两部分泄露:一部分包含 500 万条用户记录,第二部分包含 3500 万条记录。

LinkedIn 数据库保存了超过 3500 万用户的个人信息,被化名 USDoD 的黑客泄露。

该数据库在臭名昭著的网络犯罪和黑客平台 Breach Forum…

详细了解网络通信流程、协议组成、编码方式、数据传输方式和途径、Http 协议的编码、cookie的使用和提取路径

详细了解网络通信流程、协议组成、编码方式、数据传输方式和途径、Http 协议的编码、cookie的使用和提取路径。 一、网络通信简介

现代的网络传输介质以以太网链路居多,完整的网络数据报结构大致如下。传输层及其以下的机制由操作系统内核提供,应用层由用户进程提供,应用程…

【网络安全】网络防护之旅 - 点燃网络安全战场的数字签名烟火

🌈个人主页:Sarapines Programmer🔥 系列专栏:《网络安全之道 | 数字征程》⏰墨香寄清辞:千里传信如电光,密码奥妙似仙方。 挑战黑暗剑拔弩张,网络战场誓守长。 目录 😈1. 初识…

为什么选择网络安全?为什么说网络安全是IT行业最后的红利?

一、为什么选择网络安全?

这几年随着我国《国家网络空间安全战略》《网络安全法》《网络安全等级保护2.0》等一系列政策/法规/标准的持续落地,网络安全行业地位、薪资随之水涨船高。

未来3-5年,是安全行业的黄金发展期,提前踏入…

黑客掌握的定向攻击:内网渗透实战,借用几个开源工具简单几步搞定靶机

黑客掌握的定向攻击:内网渗透实战,借用几个开源工具简单几步搞定靶机。 #############################

免责声明:工具本身并无好坏,希望大家以遵守《网络安全法》相关法律为前提来使用该工具,支持研究学习,切勿用于非法犯罪活动,对于恶意使用该工具造成的损失,和本人…

0、如何用运python成为顶级黑客

前言

黑客攻击可以导致个人、组织或公司的机密信息被窃取、破坏或泄露,造成财务损失、声誉受损、系统崩溃等各种问题

一、为什么Python编程语言适合网络安全工作?

Python编程语言在网络安全工作中具有许多优势,以下是一些详细介绍…

网络安全(黑客)自学笔记1.0

前言

今天给大家分享一下,很多人上来就说想学习黑客,但是连方向都没搞清楚就开始学习,最终也只是会无疾而终!黑客是一个大的概念,里面包含了许多方向,不同的方向需要学习的内容也不一样。 算上从学校开始学…

2024自学网络安全(黑客)

网络安全涉及攻击和防御两个方面,通常以“红队”、“渗透测试”为攻击视角,以“蓝队”、“安全运营”、“安全运维”为防御视角。

在网络安全市场,需求量大且发展相对成熟,入门相对容易。网络安全建立在其他技术基础之上…

网络安全做红队攻防 35 岁以后可以干嘛?

35岁之后不是都当技术总监,CTO了或者自己创业了吗?

不会,单渗透测试来说,到后期更多是经验的积累。同一个事情,经验老道师傅的可能用更少的命令,发更少的请求完成这个事情,更隐蔽,更…

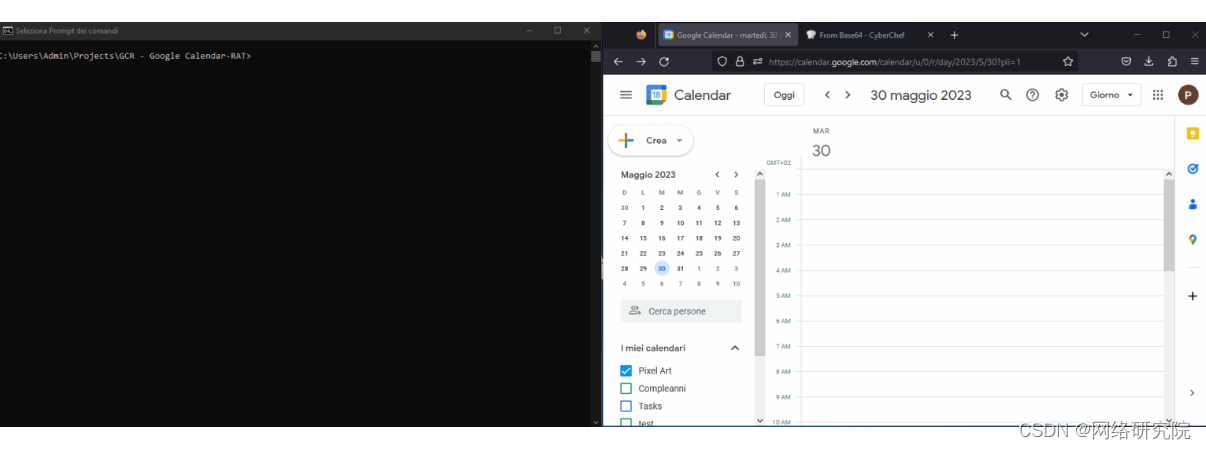

攻击者滥用日历服务作为 C2 基础设施

谷歌警告多个威胁参与者正在利用其日历服务作为命令和控制(C2)基础设施。

谷歌警告 称,多个威胁参与者共享一个名为“Google Calendar RAT”的公共概念验证(PoC)漏洞,该漏洞依赖日历服务来托管命令和控制&…

靶机实战bwapp亲测xxe漏洞攻击及自动化XXE注射工具分析利用

靶机实战bwapp亲测xxe漏洞攻击及自动化XXE注射工具分析利用。 1|0介绍 xxe漏洞主要针对webservice危险的引用的外部实体并且未对外部实体进行敏感字符的过滤,从而可以造成命令执行,目录遍历等.首先存在漏洞的web服务一定是存在xml传输数据的,可以在http头的content-type中查…

Notepad ++ 零基础入门到精通安装与配置教程(非常详细)

Notepad 获取与安装 ——————————

Notepad 是什么 在运行中输入 notepad 会弹出来记事本: 所以 Notepad 就是增强的记事本!这个跟 C 与 C 的名字是一样滴! Notepad 是 Windows 操作系统下的一套文本编辑器 软件版权许可证 GPL有…

黑客攻击常用的一款热门工具,Jwt_Tool - 用于验证、伪造、扫描和篡改 JWT(JSON Web 令牌)

黑客攻击常用的一款热门工具,Jwt_Tool - 用于验证、伪造、扫描和篡改 JWT(JSON Web 令牌)。 ####################

免责声明:工具本身并无好坏,希望大家以遵守《网络安全法》相关法律为前提来使用该工具,支持研究学习,切勿用于非法犯罪活动,对于恶意使用该工具造成的损…

自学黑客(网络安全)看这篇就够了

写了这么多编程环境和软件安装的文章,还有很多小伙伴在后台私信说看不懂。我都有点头疼了,但是小伙伴们求学的心情我还是能理解,竟然这么多人给我反馈了,那我就再写一篇网络安全自学的教程吧!大家耐心看完,…

黑客学习_从入门到精通-02.nmap端口查找

nmap

nmap扫描可以查看一个ip的资产(资源,例如:域名,旁名等),用法很简单,我们先打开我们的kali linux虚拟机,用 su - 拿到root用户权限,然后找一个网站,复制…

CobaltStrike 应用教程

课程大纲

第一章:介绍与安装

介绍与安装

第二章:payload 应用

创建监听及生成 payloadoffice 宏 payload 应用https payload 应用搜集目标基本信息网页挂马应用钓鱼页面应用批量发送钓鱼邮件

第三章:免杀应用

使用 c# 免杀使用 powershel…

网络安全(黑客)技术自学

前言

一、什么是网络安全 网络安全可以基于攻击和防御视角来分类,我们经常听到的 “红队”、“渗透测试” 等就是研究攻击技术,而“蓝队”、“安全运营”、“安全运维”则研究防御技术。 无论网络、Web、移动、桌面、云等哪个领域,都有攻与防…

2024 年如何成为一名成功的漏洞赏金猎人?成长总结以及相关资料推荐

2024 年如何成为一名成功的漏洞赏金猎人?成长总结以及相关资料推荐。

很多狂热的黑客新手都很好奇,如何才能成为一名黑客。其实黑客也有黑帽、白帽、灰帽或红帽之类的称呼。黑帽黑客,指的是专门制造病毒木马、通过操作系统寻找漏洞牟取暴利,并且以个人意志为出发点,肆意攻…

你的服务器还安全吗?用户数据是否面临泄露风险?

一系列严重的网络安全事件引起了广泛关注,多家知名公司的服务器遭到黑客挟持,用户的个人数据和敏感信息面临泄露的风险。这些事件揭示了网络安全的脆弱性和黑客攻击的威胁性,提醒着企业和个人加强对网络安全的重视。 一、入侵案例1.1 蔚来数据…

黑客是如何入侵服务器的

黑客是如何入侵别人电脑的? 黑客控制别人的电脑方式大概有几个角度 1.如果是一台web服务器的话,可以从web漏洞;数据库以及中间件的漏洞入手 2.如果是一台个人pc电脑的话,可以从系统的漏洞入手,大部分以缓冲区溢出执行任…

成年人自学黑客,远比你想的更难......

什么是黑客

Hacker一词,最初曾指热心于计算机技术、水平高超的电脑高手,尤其是程序设计人员 黑客演变出哪些类型

白帽黑客

白帽黑客是指通过实施渗透测试,识别网络安全漏洞,为政府及组织工作并获得授权或认证的黑客。他们也确保…

Salesforce如何防止黑客攻击和数据泄露?了解他们的安全措施!

安全性一直是Salesforce密切关注的问题。Google的安全浏览报告指出,2022年网络钓鱼网站的数量增加了80%。面对着黑客攻击、安全漏洞、数据泄露等不安全事件频发,实施更强大的安全措施比以往更加重要。

调查显示,电子邮件目前是网…

14.WEB渗透测试--Kali Linux(二)

免责声明:内容仅供学习参考,请合法利用知识,禁止进行违法犯罪活动!

内容参考于: 易锦网校会员专享课

上一个内容:13.WEB渗透测试--Kali Linux(一)-CSDN博客

netcat简介内容:13.WE…

芒果iOS开发之安全学习资料整理

最近出了XcodeGhost这一档子事,这件事情给广大的iOS开发者敲响了警钟,虽然iOS系统不是开源的,这在一定程度上也保证了大家的安全性。但是黑客还是会从其他方面入手。这次就是一个很好的例子。苹果的App Store平常打开速度很慢,所以…

网络安全工程师的入门学习路径,年薪30W不是梦!

最近看到网上有很多人在问诸如:“怎样成为网络信息安全工程师”等相关问题,这可能与近几年网络安全事件频发,国家对于互联网信息安全和互联网舆情的重视程度不断提升有关,网络信息安全工程师随之成为炙手可热的职业。

首先&#…

网络安全工程师必须面对的三个坎必备十大基础知识!

前言

我一个朋友老赵,老赵在一家大型互联网公司做高级网络安全工程师,从实习生到工程师整整待了六年。去年他们公司为了缩减成本,做了裁员,他也在其中,取而代之的是一个只有三年工作经验的 “新人” …

老赵想着&…